La diferencia entre la comunicación y el diseño de IoT y M2M

Colaboración de Editores de DigiKey de América del Norte

2019-12-05

Aunque están relacionadas, las comunicaciones de máquina a máquina (M2M) y el Internet de las cosas (IoT) son diferentes, pero a menudo se usan como sinónimos. Esto lleva a conceptos erróneos y confusión sobre sus características, capacidades y requisitos de diseño e implementación distintivos.

Este artículo explica las diferencias entre los dos e introduce ejemplos de cada enfoque antes de desarrollar la singularidad de M2M en relación con los sistemas IoT utilizando soluciones de diseño de Multi-Tech Systems, FreeWave Technologies, Hirschmann y B+B SmartWorx. También analiza las nuevas capacidades de M2M, como las actualizaciones inalámbricas (OTA) y la seguridad de varias capas que aumentan la funcionalidad de la red y reducen las barreras de entrada. Finalmente, instruye a los diseñadores a elegir el plan de datos M2M correcto para reducir el costo de comunicación de datos.

La diferencia entre M2M e IoT

Si bien las tecnologías M2M e IoT tratan sobre el intercambio de datos y los enlaces que impulsan la transferencia de datos, también son diferentes: IoT es una red de dispositivos que están conectados a Internet, mientras que M2M es un proceso de comunicación entre dos o más sistemas (o máquinas o dispositivos) habilitados para la electrónica de manera automatizada. Las máquinas o dispositivos en conexiones punto a punto o punto a multipunto M2M pueden ser sensores, actuadores, sistemas integrados u otros elementos conectados.

Aquí, es importante tener en cuenta que M2M existía antes de que se acuñara el término IoT y antes de la aparición de Internet comercial a mediados de la década de 1990. El origen de M2M se remonta a las aplicaciones de telemetría que surgieron después del advenimiento de la radio bidireccional en la primera parte del siglo XX. Sin embargo, el lanzamiento de GSM, la primera red celular digital, trajo una nueva fase de desarrollo a las comunicaciones M2M en la década de 1990.

Una década más tarde, el IoT surgió como un vehículo principal para conectar cosas a través de redes abiertas basadas en IP. Fue entonces cuando las líneas divisorias entre estas dos tecnologías de comunicación únicas comenzaron a volverse borrosas. Para apreciar estas líneas borrosas, es útil tomar una aplicación de ejemplo, en este caso un sensor de frecuencia cardíaca, y ver cómo encaja en los modelos M2M e IoT.

Cuando un sensor que controla la frecuencia cardíaca de un paciente se conecta a un dispositivo externo o servidor de grado médico para mantener al médico informado sobre la salud del paciente, es posible lograrlo a través de una aplicación M2M. Si, en cambio, el sensor de frecuencia cardíaca está integrado en un dispositivo interactivo próximo al paciente que envía alertas al médico o a los familiares de un paciente en sus teléfonos inteligentes, ingresa al territorio de IoT.

Las aplicaciones M2M que emplean mecanismos de conectividad por cable, inalámbricos y celulares incluyen lectura automática de medidores de servicios públicos, conectividad inteligente con semáforos y seguridad en el hogar basada en cámaras de vigilancia y vida asistida. Es en esta encrucijada de tecnología de redes que la comunicación M2M comienza a converger con diseños de IoT similares.

Cómo IoT complementa a M2M

En un contexto más amplio, la comunicación M2M ha entrado en una nueva fase en la era de IoT. Como primo de IoT, M2M puede utilizar las mismas tecnologías y soluciones de conectividad que avanzan rápidamente y que están asociadas con IoT, especialmente con respecto a la tecnología inalámbrica. Los módems celulares MTC-H5-B01-US-EU-GB MultiConnect Cell Serie 100 de Multi-Tech Systems, que admiten aplicaciones M2M e IoT, son un buen ejemplo (Figura 1).

Figura 1: El módem celular MTC-H5-B01-US-EU-GB (izquierda) de Multi-Tech Systems, diseñado para aplicaciones M2M, también se puede utilizar para servicios de IoT. (Fuente de la imagen: Telit)

Figura 1: El módem celular MTC-H5-B01-US-EU-GB (izquierda) de Multi-Tech Systems, diseñado para aplicaciones M2M, también se puede utilizar para servicios de IoT. (Fuente de la imagen: Telit)

Estos módems celulares admiten redes GSM hasta 4G de Cat 4 y Cat-M1, y son útiles para aplicaciones M2M como automatización de procesos, servicios de emergencia, monitoreo remoto de pacientes, sistemas de energía renovable y administración de sistemas de fin de tren.

Los módems Cell Serie 100 ofrecen varias opciones de interfaz, incluidas las interfaces serie RS-232 y USB, que satisfacen una amplia gama de requisitos de aplicación. El hardware es compatible con MultiTech Connection Manager, un paquete de software que detecta automáticamente dispositivos USB y en serie, descarga los controladores necesarios y garantiza que los puertos de comunicación estén correctamente asignados para establecer una conexión M2M.

A medida que los proveedores trabajan en soluciones de IoT de baja potencia que utilizan conectividad altamente integrada, esto también ayuda a facilitar radios M2M compactas que están disponibles con una variedad de entradas de voltaje y configuraciones de red.

Un buen ejemplo son los módulos RF de la serie MM2 de 900 megahercios (MHz) de FreeWave Technologies. Estos pueden funcionar como un punto final en topologías de red punto a punto y punto a multipunto. Los módulos frontales de RF incorporan un FET de arseniuro de galio (GaAs) y un filtro de onda acústica de superficie (SAW) de varias etapas para una combinación de alta sensibilidad e inmunidad a sobrecargas. Las velocidades de datos son seleccionables: 115.2 kilobits por segundo (kbps) o 153.6 kbps.

Las especificaciones típicas de la serie MM2 para potencia de salida, sensibilidad de entrada y rango son 1 vatio, -108 decibelios referidos a 1 milivatio (dBm) y hasta 20 millas, respectivamente. El rango asume una línea de visión clara.

Seguridad y confiabilidad de M2M

La seguridad y la fiabilidad, rasgos compartidos por los diseños de M2M e IoT, son aún más críticos en las aplicaciones M2M, ya que generalmente no implican ninguna interacción humana. De hecho, la seguridad y la fiabilidad son obstáculos clave en el despliegue generalizado de las redes M2M.

Por lo tanto, en el espacio cableado, los interruptores Ethernet de riel DIN industrial RS20/RS30 de Hirschmann permiten a los ingenieros configurar redes M2M de acuerdo con las necesidades de confiabilidad. Los interruptores RS20 ofrecen de cuatro a 25 puertos Fast Ethernet para garantizar una tolerancia a fallas extremadamente alta (Figura 2). Del mismo modo, los interruptores RS30 de la empresa presentan densidades de ocho a 24 puertos con dos puertos Gigabit Ethernet y ocho, 16 o 24 puertos Fast Ethernet.

Figura 2: El interruptor Ethernet RS20 de Hirschmann ofrece de cuatro a 25 puertos Fast Ethernet para minimizar la posibilidad de falla. (Fuente de la imagen: Hirschmann)

Figura 2: El interruptor Ethernet RS20 de Hirschmann ofrece de cuatro a 25 puertos Fast Ethernet para minimizar la posibilidad de falla. (Fuente de la imagen: Hirschmann)

Los puertos Fast Ethernet y Gigabit se pueden definir individualmente, lo que brinda a los diseñadores de M2M la opción de elegir protocolos de redundancia y mecanismos de seguridad de acuerdo con los requisitos de diseño específicos.

El soporte para estándares como el Protocolo de redundancia de medios (MRP) y el Protocolo de árbol de expansión múltiple (MSTP) garantiza una alta disponibilidad de red para aplicaciones M2M conscientes de la confiabilidad. Del mismo modo, existen numerosos mecanismos de seguridad compatibles con estos interruptores Ethernet industriales, que incluyen seguridad de puertos IP y MAC, SNMP V3, SSHv2 y autenticación de cliente múltiple 802.1x.

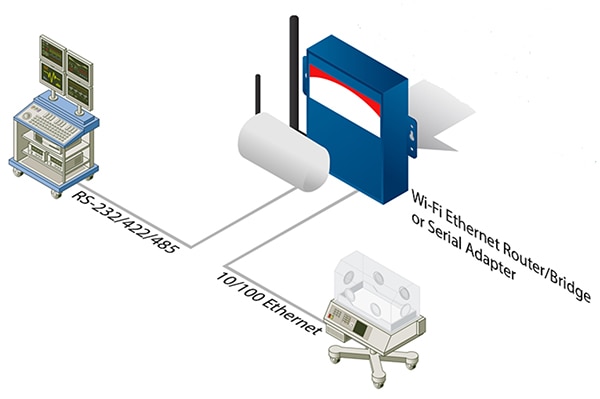

En el frente inalámbrico, los enrutadores y puentes Ethernet AirborneM2M de B+B SmartWorx ofrecen modelos de puerto serie simple y doble para reforzar la confiabilidad de las aplicaciones M2M (Figura 3). Los dispositivos de doble puerto de B+B SmartWorx pueden establecer conexiones Wi-Fi en bandas de 2.4 gigahercios (GHz) y 5 GHz. Por lo tanto, cuando la banda de 2.4 GHz está abarrotada de actividades de comunicación inalámbrica competidoras, los enrutadores y puentes M2M pueden mantener el flujo de datos al cambiar a la banda de 5 GHz.

Figura 3: Una vista de cómo los dispositivos M2M pueden vincularse a través de Ethernet o de enlaces seriales utilizando puentes y enrutadores Wi-Fi de alta seguridad. (Fuente de la imagen: B+B SmartWorx)

Figura 3: Una vista de cómo los dispositivos M2M pueden vincularse a través de Ethernet o de enlaces seriales utilizando puentes y enrutadores Wi-Fi de alta seguridad. (Fuente de la imagen: B+B SmartWorx)

Los dispositivos de red AirborneM2M también incorporan un enfoque de seguridad de varias capas que abarca la seguridad inalámbrica en forma de certificación 802.11i/WPA2 Enterprise y seguridad de red con soporte de certificación de Protocolo de autenticación extensible (EAP).

Estos dispositivos M2M refuerzan la seguridad de la red al presentar la autenticación de clave pública Secure Shell (SSH) y túneles de datos totalmente encriptados. Además, en un nivel de dispositivo, estos enrutadores y puentes M2M ofrecen capacidad de cifrado multinivel para proteger los datos de configuración.

Cuando se trata de servicios M2M que utilizan conectividad celular, la seguridad y la autenticación generalmente están integradas en los estándares LTE. Con respecto a la seguridad física, los eSIM soldados directamente en la placa hacen que sea casi imposible para cualquiera manipular y eliminar la SIM por mal uso.

Las SIM utilizadas en las aplicaciones M2M nos llevan al tema final: los planes de datos M2M y las preguntas pertinentes con respecto a su selección y uso.

Planes de datos M2M

Los diseñadores y usuarios de M2M pueden tener muchas opciones cuando se trata de planes de datos M2M, ya que todos los principales operadores móviles ofrecen planes de datos y paquetes de precios para los servicios M2M. Sin embargo, existen algunos criterios clave para evaluarlos, incluido el grado de personalización de la aplicación.

Además, algunas subportadoras se especializan en servicios M2M, y a menudo se denominan operadores de redes virtuales móviles (MVNO). Estos operadores móviles proporcionan aprovisionamiento y gestión remotos de conexiones M2M a través de servicios por aire (OTA).

Aquí, a diferencia de las SIM tradicionales que se usan en los teléfonos móviles, una SIM M2M proporcionada por un operador especializado ofrece a los usuarios control sobre el uso de datos y otras características, como el monitoreo de actividad y el bloqueo de la SIM. Estas SIM también se pueden aprovisionar y vincular a servidores de aplicaciones específicos mediante las funciones de red de túnel.

Además, es importante mencionar que algunos especialistas en M2M también empaquetan planes de datos junto con módems y otros equipos M2M como puertas de enlace, con lo cual configuran aplicaciones M2M como una tarea completa. Estos operadores M2M generalmente son independientes del operador y crean cobertura de acuerdo con las necesidades de la aplicación M2M.

Por ejemplo, si bien un servicio de monitoreo de atención médica puede ser suficiente con una cobertura de red celular única, una flota de camiones puede requerir más de una huella de red móvil. Además, los usuarios de M2M deben asegurarse de que su proveedor de servicios sea práctico con las capacidades de solución de problemas y pueda realizar la solución de problemas de forma remota y en tiempo real.

Niveles de planes de datos

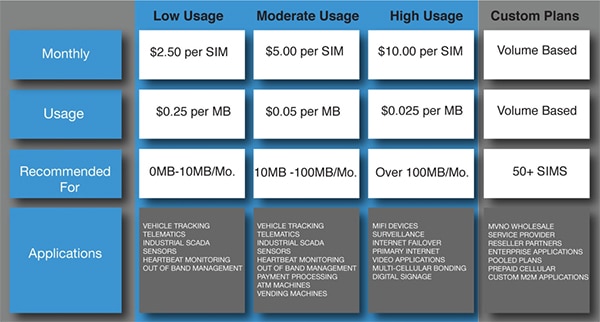

Finalmente, cuando se trata del costo de la transferencia de datos M2M y, posteriormente, la economía de los planes de datos, la naturaleza de la aplicación es muy importante. Por ejemplo, las aplicaciones M2M como el punto de venta inalámbrico (PoS) y los parquímetros usan pequeños paquetes de datos esporádicamente; aquí, los planes de datos de pago por uso tienen más sentido que por dispositivo o planes de datos fijos.

Además, los planes mensuales de bajo uso de 50 kilobytes (Kbytes) a 3 megabytes (Mbytes) por mes pueden ser suficientes para aplicaciones M2M, como lectura automática de medidores, seguimiento de activos y vehículos, y sistemas de alarma de seguridad. Por otro lado, los planes M2M de uso medio, que van desde 5 Mbytes hasta 150 Mbytes por mes, pueden satisfacer eficientemente aplicaciones de venta, menudeo y atención médica (Figura 4).

Figura 4: Los planes de datos M2M no son un paquete único para todos. (Fuente de la imagen: Data2Go Wireless)

Figura 4: Los planes de datos M2M no son un paquete único para todos. (Fuente de la imagen: Data2Go Wireless)

En el extremo superior, existen planes de alto uso para señalización digital, PLC para monitoreo y control industrial, y administración inteligente de edificios. Abarcan desde 300 Mbytes hasta 4 gigabytes (Gbytes), y generalmente se usan para dispositivos M2M que requieren acceso en tiempo real a ubicaciones remotas para transferir archivos grandes o transmisión de contenido.

Incluso hay planes de datos M2M para uso extremo, que van desde 8 Gbytes hasta 100 Gbytes, y generalmente sirven dispositivos que requieren conexiones M2M las 24 horas y los 7 días de la semana para transmitir grandes volúmenes de datos. Típicamente, tales aplicaciones M2M incluyen enlaces de respaldo y redundancia y sistemas de video vigilancia para la gestión de activos.

Además, existen planes de datos M2M que permiten a los usuarios agregar el uso de datos a través de múltiples SIM. Por lo tanto, un dispositivo M2M que utiliza datos en exceso puede compensarse con otro dispositivo conectado que utiliza datos en exceso. Además, dependiendo de la aplicación y el operador, estos planes de datos proporcionan a los usuarios las tecnologías de conectividad de su elección: tuberías de datos GPRS, 2G, 3G y LTE 4G.

Conclusión

Una mirada más cercana a los mundos entrelazados de las comunicaciones M2M e IoT muestra que son distintos en términos de su arquitectura de red y requisitos de implementación, pero que también comparten bloques de construcción comunes como módulos RF, módems, interruptores, enrutadores y puertas de enlace. La conectividad celular y sus planes de datos asociados ofrecen otro punto en común entre estas dos tecnologías de red.

Sin embargo, estos puntos en común hacen que sea aún más importante comprender las líneas divisorias entre los sistemas M2M e IoT, porque será importante al calibrar las necesidades de diseño de automatización industrial con respecto a la seguridad, la disponibilidad y confiabilidad de la conexión, las opciones de interfaz y la robustez de RF.

Descargo de responsabilidad: Las opiniones, creencias y puntos de vista expresados por los autores o participantes del foro de este sitio web no reflejan necesariamente las opiniones, las creencias y los puntos de vista de DigiKey o de las políticas oficiales de DigiKey.